DICCIONARIO DEL TEMA :

|

Odesa MSN password Stealer, es un programa creado por el turco Odesa, que captura las contraseñas guardadas del MSN de una pc remota y las envia via mail al atacante es 100% indetectable ya que tiene el compresor upx. |

VIPRE |

|

|

Vipre tiene uno de los motores de análisis más eficientes y con poca huella de memoria durante el análisis. |

AVG |

|

|

Es un software antivirus desarrollado por la empresa checa AVG Technologies, disponible para sistemas operativos Windows, Linux, Android, iOS, Windows Phone, entre otros. |

Norton |

|

|

Es un producto desarrollado por la división "Norton" de la empresa Symantec. |

Crackme |

|

|

Son programas que simulan la proteccion de programas comerciales, los puedes encontrar de diferentes tipos , crackmes de serials , solamente, id y serial, crames de nagscreens |

OllyDbg |

|

|

Es un depurador de código ensamblador de 32 bits para sistemas operativos Microsoft Windows. Pone especial énfasis en el análisis del código binario, esto lo hace muy útil cuando no está disponible el código fuente del programa. |

Perfect Keylogger |

|

|

Es un tipo de software o un dispositivo hardware específico que se encarga de registrar las pulsaciones que se realizan en el teclado, para posteriormente memorizarlas en un fichero o enviarlas a través de internet. |

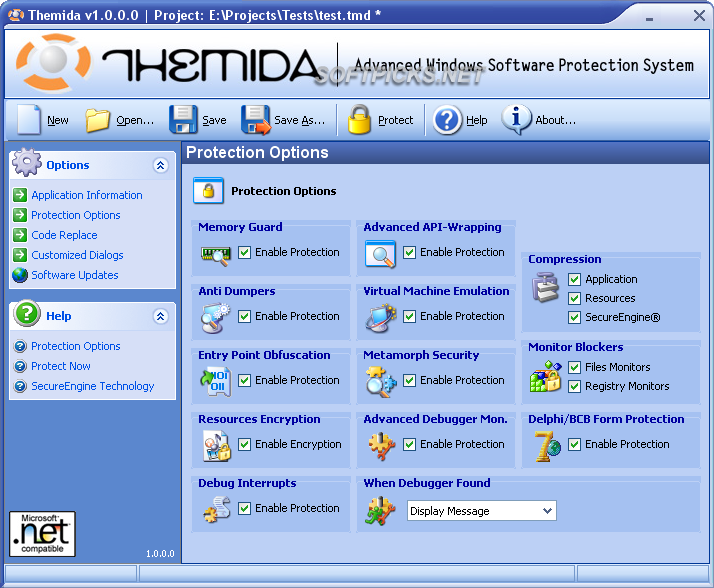

Themida |

|

|

Dispone de una tecnología propia a la que denomina SecureEngine, que ejecuta partes del código al mismo nivel de prioridad que el Sistema operativo lo que le permite supervisar y controlar las aplicaciones ejecutadas (esto incluye los desensambladores y otras herramientas usadas en la tecnología inversa). Se puede configurar las protecciones que queremos aplicar a nuestra aplicación, ofreciendo más de diez protecciones distintas: contra el volcado de memoria, unidades virtuales, encriptación de recursos, ofuscación, etc. |

Poison IVY |

|

|

Es una herramienta que permite configurar y generar el troyano que actúa como cliente y como servidor. |