Seguridad lógica

Actividad 2

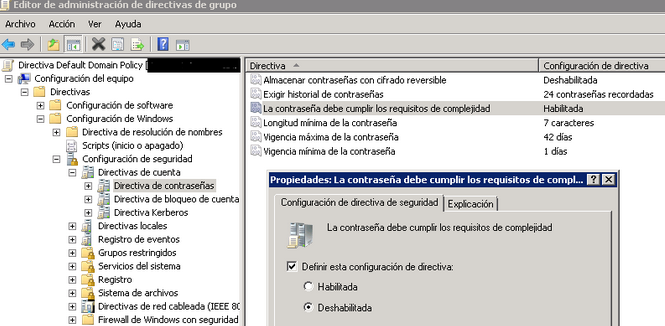

Configuración de contraseñas seguras

En esta actividad se analiza la configuración de las opciones de complejidad de las contraseñas tanto en sistemas Windows como en Linux.

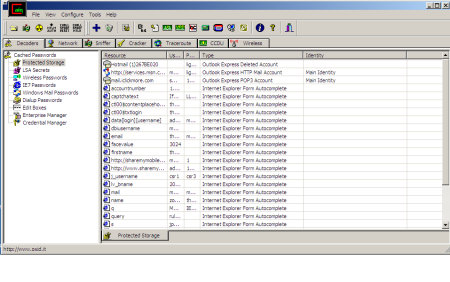

Actividad 3

Uso de rainbowcrack para obtener las contraseñas de SAM

Actividad 4

Caso1

En esta actividad se obtiene el fichero SAM y se modifica mediante comandos otorgados por Ophcrack.

Caso 2

No se ha podido realizar.

Caso 3

No se ha podido realizar.

Caso 4

Ataques contra contraseñas en Windows

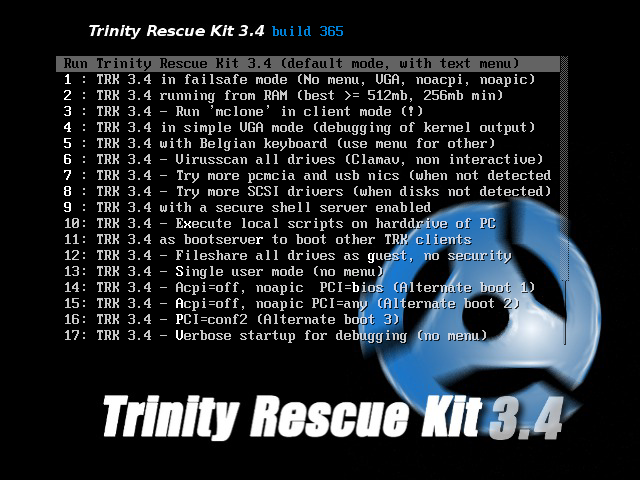

Caso 5

Reseteo de contraseñas con Trinity Rescue Kit

En esta actividad se usa la distribución en live CD Trinity Rescue Kit para resetear contraseñas en Windows.

Actividad 5

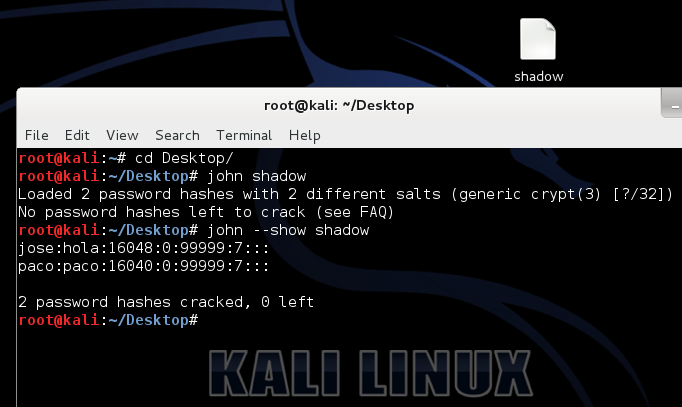

Ataques contra contraseñas en Linux

Uso de John the Ripper

En este ejercicio se explica el uso de la herramienta John the Ripper, incluida en la distribución Kali Linux, para el crackeo offline del fichero shadow de contraseñas de ubuntu.

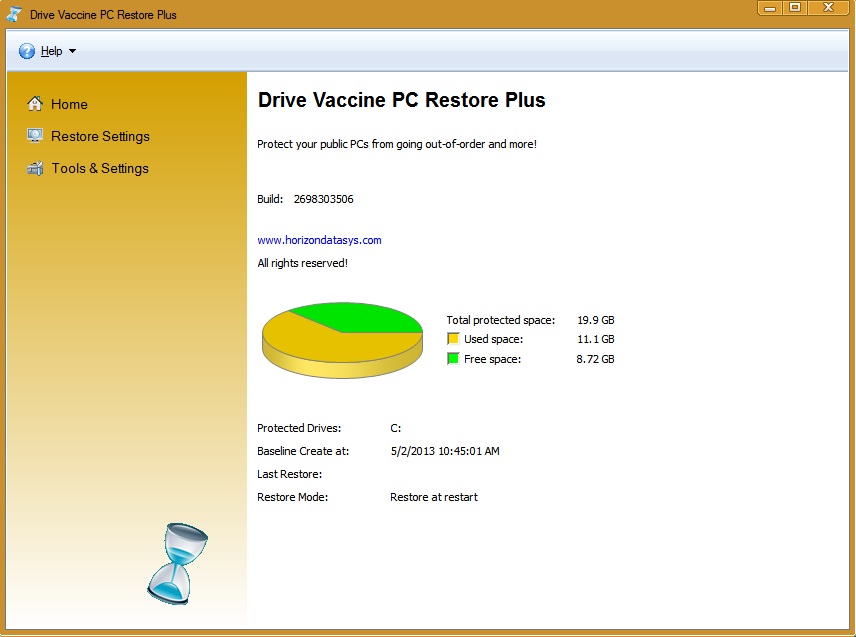

Actividad 6

Instalación y configuración de congeladores del S.O.